El software moderno se compone de miles de componentes, y las ofertas de seguridad legacy no proporcionan la información valiosa necesaria para monitorear y remediar las vulnerabilidades que estos componentes introducen de manera eficiente. Con New Relic Security Remediation Explorer (Security RX), los ingenieros de los equipos de DevSecOps, SRE e InfoSec pueden colaborar más rápido, identificando, clasificando y remediando vulnerabilidades en todo su patrimonio.

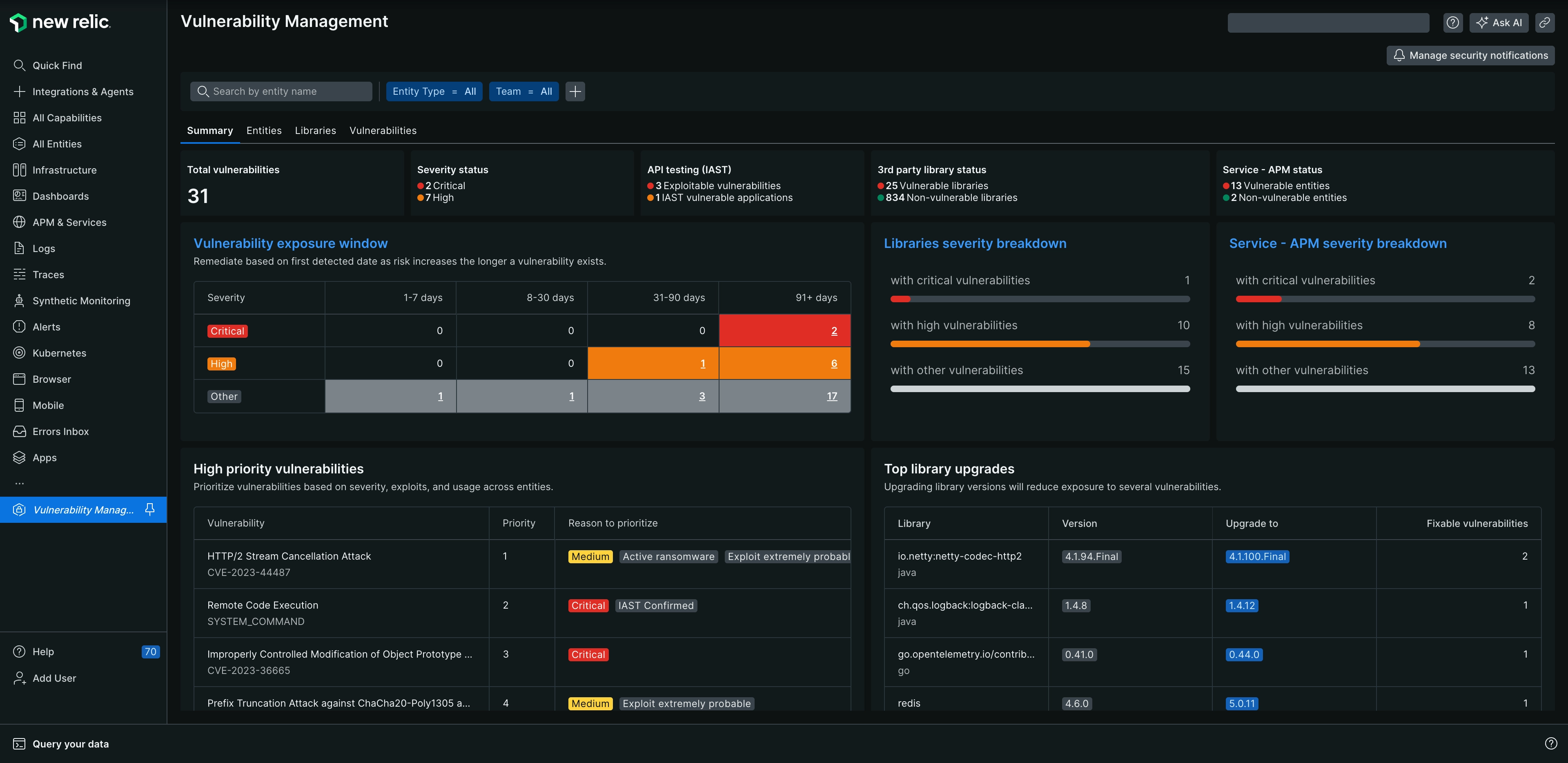

one.newrelic.com > All capabilities > Security RX

Con Security RX, obtienes:

Una vista panorámica de todas las vulnerabilidades, incluidas aquellas detectadas por la plataforma New Relic y nuestros socios de integración, como FOSSA, AWS Security Hub, Trivy, Snyk, Dependabot y más.

Visibilidad continua del tiempo de ejecución de vulnerabilidades en su aplicación, infraestructura y entornos cloud.

Cerca de tiempo real implementando validación de parches de seguridad

Con Security RX, supere los puntos ciegos de seguridad en todo su stack , desde la aplicación hasta la infraestructura, sin sacrificar la velocidad. Dedique menos tiempo a clasificar falsos positivos y hallazgos de bajo valor, para que su equipo pueda reparar menos y ofrecer más.

Visite one.newrelic.com para comenzar hoy.

Vea información de seguridad valiosa para desarrolladores, equipos de seguridad y arquitectos.

Como ingeniero, quieres:

Mantenga una aplicación saludable

Identifique las vulnerabilidades más urgentes en su cartera de software

Entender el riesgo que representa cada vulnerabilidad

Incluya las tareas de "seguridad" del equipo de seguridad en su flujo de trabajo diario para que sea más fácil entregar un software más seguro con menos esfuerzo.

Para profundizar en estos casos de uso, consulte:

Como afiliado a un equipo de seguridad, usted desea:

Calcule la superficie de vulnerabilidades de sus sistemas software

Comprenda cómo la arquitectura de tiempo de ejecución de cada aplicación afecta el riesgo comercial, las vulnerabilidades y la gravedad.

Para profundizar en estos casos de uso, consulte:

¿Que sigue?

¿Estás listo para comenzar a emplear Security RX? Siga estos pasos:

Consultar prerrequisitos

Verifique que tenga las licencias y accesos necesarios

Configurar la integración

Configurar agente APM, agente de infraestructura o herramientas de terceros

Comprender la priorización

Descubra cómo se clasifican las vulnerabilidades según CVSS, EPSS y datos de ransomware

Security RX para aplicaciones

Monitorear las vulnerabilidades en la dependencia de su aplicación

Security RX para infraestructura

Monitoree las vulnerabilidades en sus paquetes y distribuciones del sistema operativo

Security RX para la nube

Monitorear y corrija configuraciones incorrectas cloud en su entorno AWS